Ero sivun ”IPsec” versioiden välillä

| Rivi 9: | Rivi 9: | ||

==== Konffataan ==== | ==== Konffataan ==== | ||

| − | Pistetään ensin | + | Pistetään ensin verkkoliitännät kuntoon |

interface FastEthernet0/0 | interface FastEthernet0/0 | ||

Versio 8. tammikuuta 2015 kello 11.46

Tehdään cisco 2811 routterista ipsec hosti.

Tietoja:

Ulkoverkkoon menevä interface: fa0/0

sisäverkkoon: fa0/1

Konffataan

Pistetään ensin verkkoliitännät kuntoon

interface FastEthernet0/0 description *Mitä haluatkaan* ip address 10.10.10.2 255.255.255.0 ip nat outside ipv6 ospf cost 1 crypto map ipsecmap

interface FastEthernet0/1 description *Mitä haluatkaan* ip address 192.168.100.1 255.255.255.0 ip nat inside

Otetaan käyttöön aaa new-model yksinkertaisesti

aaa new-model

Nyt ei ole kyse mistää aa-kerhosta vaan aaa tulee sanoista (authentication-authorization-accounting) eli sitä tarvitaan usein kuin touhutaan autentikoinnin kanssa.

Nyt määritellään kirjautumislähteet paikalliseksi eikä esim radiukselta.

aaa authentication login IPsecE local aaa authorization network IPsecO local

Käsketään routteria jämäkästi käyttämään salausta esp-3des esp-md5-hmac

crypto ipsec transform-set Esimerkki esp-3des esp-md5-hmac

Luodaan dynaaminen kenttä joka laittaa ipsecin käyttämään Esimerkki salausta.

crypto dynamic-map TestiMap 7 set transform-set Esimerkki

Tehdään isakmp poliisi jossa määritellään yhteyden säätöjä

crypto isakmp policy 7 encr 3des authentication pre-share group 2

Sitten luodaan ryhmä ipseciä varten

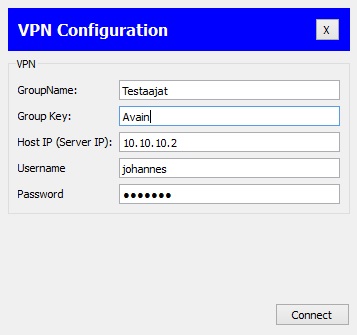

crypto isakmp client configuration group Testaajat key Avain pool testipool netmask 255.255.255.0

Tehdään pooli josta tulee osoitteet asiakkaille

ip local pool testipool 192.168.70.20 192.168.70.30

Tehdään taas kartta ja yhdistellään palasia ja mitä nyt konffailtu ollaan niin yhteen :)

crypto map ipsecmap client authentication list IpsecE crypto map ipsecmap isakmp authorization list IpsecO crypto map ipsecmap client configuration address respond crypto map ipsecmap 7 ipsec-isakmp dynamic TestiMap

Natti tarvii vielä lykkiä pystyyn joten pistetään se

ip access-list extended nonat deny ip 192.168.100.0 0.0.0.255 192.168.70.0 0.0.0.255 permit ip any any

ip nat inside source list nonat interface FastEthernet0/0 overload

Tehdään vielä käyttäjä

username johannes password 0 Qwerty1

HUOM: Jh:n koti vpn salasana ei kuitenkaan ole Qwerty1 että turha koittaa XDD

Nyt ei muuta kuin testaamaan vpn

Laitetaan tiedot kohdalleen

Ja sisälle päästiin :)